Digitalización en Alemania

Roberto Klatt

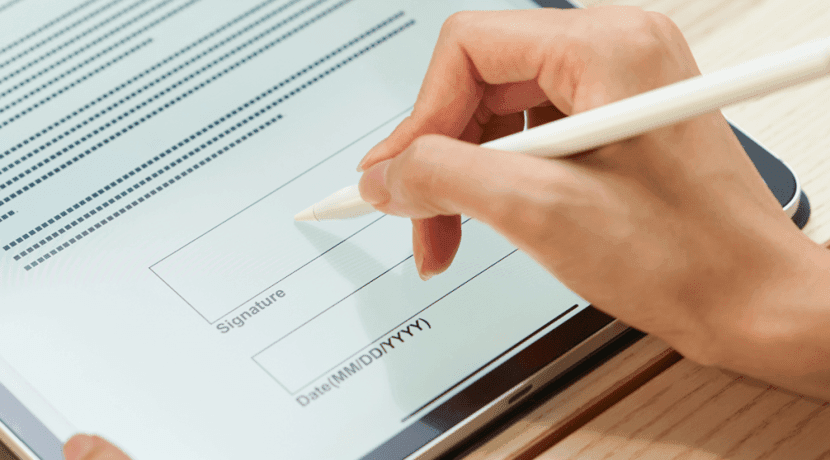

Las firmas electrónicas aceleran los procesos, reducen los rastros documentales y ahora son estándar en muchas industrias. Con sólo unos pocos clics, puede insertar firmas directamente en archivos PDF, lo que acelera significativamente los contratos y las aprobaciones. Al mismo tiempo, el riesgo aumenta con la comodidad, porque no todas las soluciones protegen de forma fiable contra el abuso y la manipulación.

Berlín (Alemania). La firma electrónica se ha convertido en la solución estándar en muchos procesos porque agiliza las decisiones y evita interrupciones en los medios. Ya no aparecen sólo en las grandes empresas, sino también en procesos cotidianos como contratos de alquiler, contratos de servicios, aperturas de cuentas o aprobaciones internas. En el trabajo de proyectos, reemplazan las firmas en papel, acortan las aprobaciones y facilitan la coordinación entre ubicaciones.

Un factor clave es la facilidad de uso: las firmas a menudo se pueden insertar directamente en archivos PDF en línea, sin impresora, escáner ni envío. Muchas plataformas dependen de flujos de trabajo intuitivos en los que se carga, marca y firma un documento en tan solo unos pocos pasos, por ejemplo, utilizando funciones como Smallpdf Document Sign. Esto crea una velocidad que es difícil de lograr con los procedimientos tradicionales, especialmente cuando participan varias partes o se establecen plazos ajustados.

Sin embargo, el alto nivel de conveniencia plantea una pregunta crucial: ¿cuándo esta forma de firma es una ventaja eficiente y cuándo se convierte en un riesgo para la seguridad? Especialmente cuando los firmantes son controlados sólo superficialmente, los procesos están estructurados de manera demasiado laxa o los documentos se envían sin una verificación clara, una solución rápida puede convertirse en un punto débil. Por lo tanto, el auge de las firmas digitales no se basa sólo en la conveniencia, sino también en el desafío de lograr un equilibrio estable entre velocidad y confiabilidad.

Conceptos básicos técnicos: lo que realmente garantiza una firma

La protección de la identidad determina si realmente se puede asignar una firma electrónica a una persona concreta. Técnicamente, este es el vínculo entre el proceso de firma y una cuenta de usuario verificada, un certificado o una prueba de identidad externa. Cuanto más fuerte sea este vínculo, menos probable será que un tercero firme en nombre de otra persona o que una firma sea cuestionada más adelante.

Lo que importa para la integridad del documento es si los cambios posteriores en el PDF se notan de manera confiable. Aquí los sistemas de firma funcionan con sumas de verificación y valores hash que traducen el contenido del documento en un identificador digital único. Si se cambia incluso un carácter, este identificador ya no corresponde a su estado original. Muchos espectadores marcan entonces el documento como modificado o no válido, lo que significa que los intentos de manipulación no permanecen invisibles.

La verificabilidad proviene de una combinación de registros, marcas de tiempo y verificaciones criptográficas. Los seguimientos de auditoría registran cuándo se envió, abrió, firmó o reenvió un documento, mientras que las marcas de tiempo calificadas pueden cronometrar la firma a prueba de falsificaciones. La verificación criptográfica se basa en certificados y cadenas de confianza para verificar si la firma es técnicamente válida y si proviene de una fuente confiable. Esto crea una base confiable para auditorías, auditorías internas y posibles disputas.

Niveles característicos en resumen: simple, avanzado, hábil

La firma electrónica simple significa máxima velocidad y mínimos obstáculos. A menudo basta con escribir un nombre, insertar una imagen o confirmar con un clic sin que la firma esté estrictamente vinculada a una identidad verificada. Esto los hace atractivos para transacciones rutinarias, pero en caso de disputa a menudo proporcionan evidencia limitada porque es más difícil probar claramente quién está detrás de la firma.

La firma electrónica avanzada se basa en mecanismos significativamente más potentes para asignar la firma a una persona concreta. Los procedimientos típicos son aquellos que protegen al firmante mediante datos de acceso controlado, pasos de emisión adicionales o certificados vinculados. Esto aumenta los obstáculos al abuso y la firma gana valor probatorio porque la conexión entre la firma y el firmante está más sólidamente documentada.

La firma electrónica cualificada es del más alto nivel y está diseñada para la máxima seguridad jurídica y probatoria. Se basa en estrictas normas para la identificación, emisión y uso de certificados, así como en datos de creación de firmas especialmente protegidos. En la práctica, esto crea una capa de firma destinada a contratos sensibles y procesos regulados porque los requisitos y controles son significativamente más altos que en otras capas.

Superficies de ataque: lugares donde las firmas en línea son vulnerables

El phishing y la ingeniería social rara vez se dirigen a la capa criptográfica, sino más bien a las rutinas humanas y la presión en la toma de decisiones. Los atacantes utilizan correos electrónicos engañosamente auténticos, páginas de inicio de sesión falsas o comunicaciones de proyectos ficticias para obtener datos de inicio de sesión o firmas. Particularmente eficaces son los escenarios en los que se simula la urgencia, por ejemplo mediante supuestos plazos, escaladas internas o supuestas instrucciones de la dirección.

A menudo surgen brechas en los procesos cuando los procesos de firma se digitalizan pero no están adecuadamente protegidos a nivel organizacional. Las reglas de divulgación poco claras, las funciones demasiado amplias o la falta de separación de responsabilidades pueden llevar a que los documentos se firmen sin una verificación suficiente. Riesgos adicionales surgen de dispositivos finales desprotegidos, estaciones de trabajo compartidas o el uso múltiple de cuentas en las que ya no se puede rastrear claramente quién activó realmente una firma.

Los riesgos de interfaz surgen cuando las firmas se integran en flujos de trabajo automatizados y se procesan en múltiples sistemas. CRM, ERP o gestión de documentos pueden generar flujos de datos que, si se configuran incorrectamente, permiten accesos no deseados o dirigen documentos a pasos de proceso incorrectos. Los servicios en la nube aumentan la complejidad porque el almacenamiento, la transmisión y los permisos se distribuyen en múltiples plataformas, y una pequeña decisión equivocada en la asignación de derechos puede tener un impacto importante en la privacidad y el control.

Reglas y estándares: eIDAS como marco para la confianza

El Reglamento eIDAS define en la Unión Europea qué efecto jurídico tienen las firmas electrónicas y cómo se clasifica su valor probatorio. Lo importante no es sólo que una firma esté técnicamente disponible, sino también qué requisitos de identificación, control y trazabilidad se han cumplido. Esto crea un sistema multinivel que va desde simples solicitudes hasta firmas con alto efecto legal y crea una base comparable para los procesos transfronterizos.

Técnicamente, esta confianza se basa en certificados, servicios de confianza y una cadena de confianza rastreable. Los certificados vinculan una identidad a claves criptográficas, mientras que los servicios de confianza cualificados garantizan que la emisión, la gestión y la validación sigan reglas fijas. Esta cadena se puede utilizar para verificar si una firma proviene de una fuente reconocida y si fue creada dentro de un contexto controlado en lugar de simplemente aparecer como un elemento visual en el documento.

Para la investigación y la industria, además de la validez jurídica, lo más importante es la integración segura en procesos controlables. Los requisitos de cumplimiento requieren responsabilidades documentadas, aprobaciones rastreables y evidencia confiable para auditorías internas y externas. En la práctica, la verificabilidad significa que las decisiones, las rutas de firma y las versiones de los documentos se pueden reconstruir claramente, incluso años después y a través de cambios en el sistema.

Verificación práctica: cómo evaluar proveedores y flujos de trabajo

Una comparación confiable comienza con los mecanismos de seguridad subyacentes al proceso de firma. La calidad del control de identificación, el control de las claves de firma y la seguridad técnica de su uso son fundamentales. Una pista de auditoría significativa debe representar eventos como el envío, la visualización, la aprobación y la firma como una pista consistente, sin lagunas ni ambigüedades posteriores en la asignación.

La protección de datos y la transparencia son criterios de selección tan relevantes como las funciones puras de firma. Esto incluye información clara sobre el almacenamiento de documentos, el almacenamiento de datos geográficos y a qué roles se accede. También es importante saber cómo se mantienen los registros, qué metadatos se generan y si los permisos se pueden controlar de manera granular para que solo los departamentos necesarios puedan acceder a ellos.

Las afirmaciones de seguridad siguen siendo incompletas a menos que se prueben en condiciones realistas. Los intentos de manipular el documento, modificar variantes intencionalmente o ejecutar patrones de ataque típicos muestran cuán sólidas son las cadenas de evidencia. Una prueba práctica también comprueba si las validaciones siguen siendo reproducibles después de cambios en el sistema y si las pruebas se pueden proporcionar de forma rápida, completa y comprensible en caso de conflicto.

Outlook: la próxima generación de firmas digitales

Las identidades y billeteras digitales están evolucionando al siguiente nivel de infraestructura porque pueden agrupar credenciales de identidad, autorizaciones y funciones de firma en un marco manejable. En lugar de cuentas y soluciones aisladas, la atención se centra en modelos de identidad interoperables que funcionen en todas las plataformas y puedan integrarse de manera flexible en los procesos. Esto crea la base para firmas que están más estrechamente vinculadas a identidades verificadas y al mismo tiempo siguen siendo móviles.

Al mismo tiempo, la automatización está adquiriendo cada vez más importancia a medida que los sistemas comprueban, clasifican y procesan cada vez más las firmas. Las pruebas legibles por máquina permiten validaciones sin inspección visual manual, por ejemplo, en procesos de documentación, sistemas de archivo o comprobaciones de cumplimiento. Esto permite que la integridad, el estado y la validez fluyan en los flujos de trabajo como información estructurada, lo que aumenta significativamente la escalabilidad de los procesos de contratos digitales.

Un tema central de investigación es la cuestión de cómo las firmas digitales siguen siendo fiables incluso en condiciones criptográficas cambiantes. Las firmas sólidas poscuánticas enfrentan el riesgo de que poderosas computadoras cuánticas puedan hacer vulnerables los procesos actuales. Al mismo tiempo, la evidencia a largo plazo es cada vez más importante porque la evidencia debe ser válida, verificable y protegida del envejecimiento técnico durante muchos años, incluso si el software, los certificados o los estándares continúan desarrollándose.

La central eléctrica de balcón se está convirtiendo en un estándar en Alemania

La central eléctrica de balcón se está convirtiendo en un estándar en Alemania La startup alemana V21 ha desarrollado un “termo” para el hogar

La startup alemana V21 ha desarrollado un “termo” para el hogar Los coches eléctricos mejoran significativamente la calidad del aire local

Los coches eléctricos mejoran significativamente la calidad del aire local Las señales de tráfico especiales «preparadas» podrían manipular los coches autónomos

Las señales de tráfico especiales «preparadas» podrían manipular los coches autónomos